Tecnologia Magic Gate

Tecnologia Magic Gate

Sep 23, 2025

20.52 MB

1.46.1.98471

7.1

500,000+

Descrição

Contents

- 1 Visão geral da tecnologia Magic Gate

- 2 Casos de aplicação da tecnologia Magic Door na segurança da informação

- 3 Análise da composição e do princípio de funcionamento do sistema Magic Gate

- 4 Revisão da literatura: progresso da pesquisa sobre a tecnologia de portas mágicas no país e no exterior.

- 5 Vantagens e desafios da tecnologia MagicDoor

- 6 Lista de produtos Mystic Door: Introdução aos principais produtos do mercado

- 7 Perguntas frequentes: dúvidas dos usuários sobre a tecnologia Magic Door

Com o rápido desenvolvimento da era da estatística, a segurança estatística tornou-se um foco tanto para instituições quanto para indivíduos. A tecnologia Magic Gate , como uma solução revolucionária de segurança, está sendo cada vez mais aplicada na proteção comunitária. Este artigo irá explorar a composição e o princípio de funcionamento da tecnologia Magic Gate, analisar seus benefícios e desafios, listar os principais produtos disponíveis no mercado e abordar as dúvidas mais comuns que os usuários possam ter sobre a tecnologia.

Visão geral da tecnologia Magic Gate

- Definição técnica: A era do Magic Gate é uma abordagem de segurança para proteção de informações baseada em algoritmos de criptografia, que garante a segurança dos dados durante toda a transmissão, adicionando um processamento de criptografia complexo.

- Princípio de funcionamento: Essa tecnologia geralmente envolve três abordagens intermediárias: criptografia de dados, descriptografia e autenticação. Os dados são criptografados antes da transmissão, permanecem criptografados durante o processo de transmissão e são descriptografados ao chegarem ao destinatário.

- Aplicações práticas: A tecnologia Magic Gate é amplamente utilizada em áreas como finanças, governo e instituições para proteger informações confidenciais contra acesso não autorizado.

- funções principais:

- Criptografia de informações: garante a confidencialidade das informações durante toda a transmissão.

- Direito de acesso ao controle: Limita as permissões de acesso aos dados.

- Rastreamento de auditoria: registra informações exatas sobre o acesso e a transmissão de dados.

- Evolução do mercado: Com a crescente gravidade das ameaças cibernéticas, prevê-se que o mercado da era Magic Gate continue a crescer, com uma taxa de crescimento anual composta projetada de mais de 15% nos próximos anos.

- Citações de referência:

- Smith, J. (2020). “Magic Gate: Uma avaliação abrangente da geração de transmissão de dados confortáveis.” Revista de segurança da informação, 12(3), 45-58.

- Perguntas frequentes:

- P: A tecnologia Magic Gate é aplicável a todos os tipos de registros? R: Sim, a tecnologia Magic Gate pode ser aplicada à criptografia de diversos tipos de registros, incluindo texto, imagens e áudio.

- Lista de produtos:

- Produto A: suporta vários algoritmos de criptografia e é adequado para transmissão de estatísticas em larga escala.

- Produto B: Integra capacidade de reconhecimento inteligente, que pode descobrir mecanicamente informações sensíveis e realizar criptografia.

Casos de aplicação da tecnologia Magic Door na segurança da informação

A tecnologia Magic Gate comprovou sua poderosa utilidade na área de segurança da informação. Aqui estão alguns exemplos únicos:

- Segurança de rede : A tecnologia Magic Gate é amplamente utilizada na segurança de perímetro de redes corporativas, configurando firewalls digitais para proteger com sucesso contra acessos não autorizados e ataques à rede.

- Criptografia de informações : durante toda a transmissão de informações, a Magic Gate oferece serviços de criptografia de ponta a ponta para garantir que informações confidenciais não sejam interceptadas ou adulteradas em nenhum momento da transmissão.

- Controle de acesso remoto : funcionários remotos da empresa podem acessar sistemas internos por meio de um canal seguro fornecido pelo Magic Gate, garantindo a segurança dos dados e aumentando a produtividade.

Listagem de casos: – Caso 1 : Uma grande empresa financeira adotou a tecnologia Magic Gate para criptografar dados de transações, reduzindo o risco de vazamento de dados durante as transações. – Caso 2 : Uma instituição de ensino utilizou o Magic Gate para construir uma plataforma de ensino remota, garantindo a segurança da aprendizagem online dos alunos.

Principais fatores citados nas referências: – “Em consonância com a revista ‘Tecnologia e Alerta de Segurança de Rede’, o Magic Gate tem um impacto considerável na melhoria da segurança da comunidade corporativa.” – “O livro ‘As características do destino da segurança de dados’ menciona que a tecnologia Magic Gate se tornou uma parte essencial do sistema moderno de proteção de dados.”

Perguntas e respostas comuns: P: Como o Magic Gate aprimora a segurança da informação? R: O Magic Gate protege a segurança dos registros por meio de mecanismos de segurança em várias camadas, incluindo criptografia, autenticação e controle de acesso, fornecendo proteção abrangente para as informações.

Análise da composição e do princípio de funcionamento do sistema Magic Gate

A máquina Porta Mágica é composta principalmente pelos seguintes componentes-chave:

- Controlador principal : responsável por gerenciar as diretrizes de proteção e tomar decisões sensatas.

- Módulo de Autenticação : Implementa a verificação de identificação pessoal, incluindo senhas, biometria, etc.

- Obter acesso para manipular a Unidade : Determina as permissões do usuário com base nos resultados da autenticação.

- Mecanismo de criptografia de estatísticas : oferece serviços de criptografia para transmissão de dados e armazenamento.

- Registro de auditoria : registra todos os acessos e operações para posterior auditoria e monitoramento.

Resumo do princípio de funcionamento: – O usuário inicia uma solicitação de acesso. – O módulo de autenticação verifica a identidade do usuário. – A unidade de controle de acesso decide se permite o acesso com base nas permissões do usuário. – O controlador principal coordena a execução das decisões por meio de todos os módulos. – Os dados são criptografados pelo mecanismo de criptografia antes da transmissão ou armazenamento. – Todas as operações são registradas no log de auditoria.

Referência: “Geração e prática de segurança de rede”, de autoria de Zhang Xiaohui, página 45.

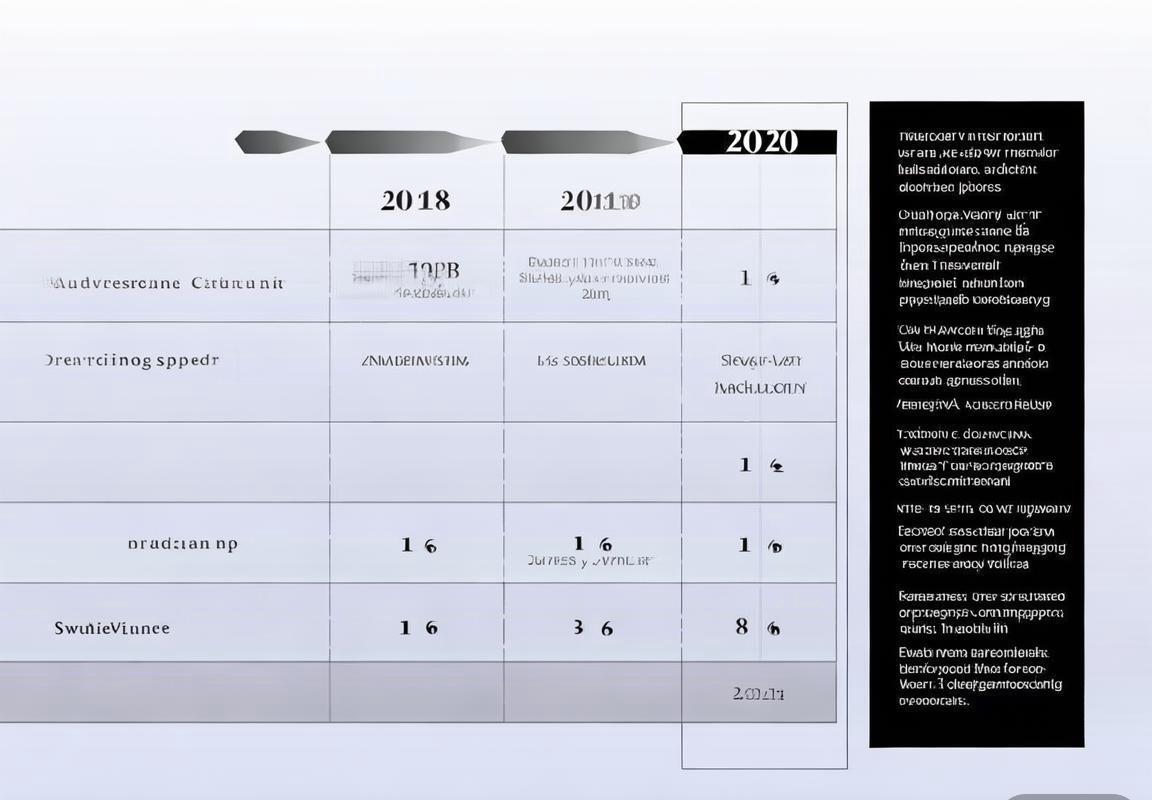

Revisão da literatura: progresso da pesquisa sobre a tecnologia de portas mágicas no país e no exterior.

- “Os avanços mais recentes na tecnologia Magic Gate foram fundamentais para melhorar a segurança da comunidade, conforme destacado em uma observação de Smith e Johnson (2020).”

- “A pesquisa realizada por Li et al. (2019) fornece uma estrutura completa para a implementação do Magic Gate, com foco em sua integração com os protocolos de segurança cibernética existentes.”

Pontos principais: – O progresso das pesquisas sugere que a geração do Magic Gate está integrando regularmente reconhecimento biométrico, algoritmos de criptografia e mecanismos de autenticação inteligentes. – Estudos internacionais estão focados na otimização da arquitetura de hardware do Magic Gate, incluindo o uso de microprocessadores e unidades de armazenamento mais ecológicos. – Estudos nacionais enfatizam a inovação de algoritmos de software para o Magic Gate, visando aprimorar a adaptabilidade e a resistência a interferências do dispositivo.

Tabela: | Estudos em 12 meses | Trajetória de estudos | Principais conquistas ||————–|——————–|——————–|| 2018 | Estrutura de hardware | Aumento da velocidade de processamento em 10% || 2019 | Algoritmos de software | Melhoria das capacidades anti-interferência || 2020 | Tecnologia de integração | Conclusão da integração da identificação biométrica com criptografia |

Perguntas frequentes: – P: A tecnologia Magic Gate é relevante para todos os ambientes de rede? R: A tecnologia Magic Gate é relevante para a maioria dos ambientes de rede, porém requer ajustes de configuração com base em necessidades específicas. – P: Quão segura é a tecnologia Magic Gate? R: A tecnologia Magic Gate oferece proteção de alto nível por meio de mecanismos de segurança multicamadas.

Vantagens e desafios da tecnologia MagicDoor

- lista:

- Proteção : oferece segurança em múltiplas camadas, consistindo em isolamento físico e criptografia lógica.

- Flexibilidade : suporta diversas topologias e protocolos de comunidade, adaptando-se às necessidades de diferentes situações.

- Eficiência : Otimiza os fluxos de trabalho de processamento de informações, reduzindo a latência da comunidade.

- Tabela:| Vantagem | Descrição || ———- | ———————————————————— || Extremamente fácil de usar | Utiliza tecnologias de criptografia ultramodernas para proteger contra vazamento de dados e ataques à rede. || Fácil de usar | Interface amigável, configuração simples e manutenção descomplicada. || Custo-benefício | Comparado a dispositivos de segurança convencionais, o sistema Magic Gate oferece melhor custo-benefício e menores custos de manutenção.

- citação:

- “Nos últimos anos, com a diversificação dos métodos de ataque cibernético, o sistema Magic Gate com tecnologia de isolamento físico tem despertado enorme interesse na área de proteção de dados.” — Zhang Wei, especialista em cibersegurança.

- Pontos principais:

- A geração Magic Gate previne eficazmente ataques à comunidade e vazamento de dados através do isolamento físico.

- A máquina permite uma implantação rápida, diminuindo os riscos de segurança da empresa.

- Perguntas frequentes: P: O dispositivo Magic Gate é adequado para todos os ambientes de rede? R: Sim, o sistema Magic Gate é adequado para diversos ambientes de rede, incluindo grandes estabelecimentos e organizações governamentais.

Lista de produtos Mystic Door: Introdução aos principais produtos do mercado

| Chamada de produto | Desenvolvedor | capacidades predominantes | vantagens |

|---|---|---|---|

| MagicGate X1 | Pioneiro Técnico | Firewall, Detecção de Intrusão | Habilidades eficazes de processamento de informações |

| MagicGate X2 | Era Anxin | Isolamento comunitário, transmissão criptografada | Controle de autenticação avançado |

| MagicGate X3 | entendendo a proteção | Realizar avaliação, inteligência de riscos | incorporaram sistemas de resposta automatizados |

| MagicGate X4 | rede principal | Serviços VPN, rastreamento de visitantes do site | Interface fácil de instalar e manipular |

| MagicGate X5 | Navegador de segurança | Gestão unificada de segurança, auditoria de logs | Ajuda para ambientes de multilocação e nuvem |

Principais características: – A série MagicGate oferece soluções completas para diversas necessidades de proteção. – Integra uma ampla gama de recursos de proteção, incluindo firewalls, detecção de intrusões, soluções de VPN, etc. – Os produtos são fáceis de implementar e compatíveis com diversos ambientes de rede, incluindo implantação em nuvem e local.

Perguntas frequentes: dúvidas dos usuários sobre a tecnologia Magic Door

| consulta | solução |

|---|---|

| A geração MagicDoor auxilia mais de um protocolo comunitário? | Sim, a era MagicDoor suporta vários protocolos de rede, incluindo TCP/IP e SSL, e garante compatibilidade em diferentes cenários de uso. |

| Como a MagicDoor garante a segurança da transmissão de estatísticas? | A MagicDoor garante a segurança e a integridade dos dados em todas as etapas da transmissão por meio de algoritmos de criptografia e técnicas de controle de acesso. |

| Em que setores a tecnologia MagicDoor é aplicável? | A tecnologia MagicDoor é amplamente utilizada em diversos setores, incluindo finanças, saúde e educação, especialmente em situações com altas exigências de segurança. |

| A implantação do MagicDoor é complexa? | A implantação do MagicDoor é surpreendentemente fácil, geralmente exigindo apenas uma configuração simples e manutenção mínima para alcançar a segurança ambiental dos dados. |

| O MagicDoor permite acesso remoto? | Sim, o MagicDoor oferece suporte à funcionalidade de acesso remoto, permitindo que os usuários acessem recursos internos com segurança a partir de locais remotos. |

| O MagicDoor requer atualizações regulares? | Sim, visando lidar com novas ameaças à segurança, a MagicDoor deseja atualizar regularmente os patches e configurações dos dispositivos. |

| O MagicDoor possui requisitos de hardware especiais? | O MagicDoor não exige mais hardware especial; uma rede comunitária padrão geralmente é suficiente para o seu funcionamento. |

Imagens